Оповещения о начале стрима на Twitch.tv с помощью GSM модуля M590

Источник: Оповещения о начале стрима с M590

Оповещения о начале стрима на Twitch.tv с помощью GSM модуля M590

Источник: Оповещения о начале стрима с M590

Взглянем сперва на упаковку. Вид спереди:

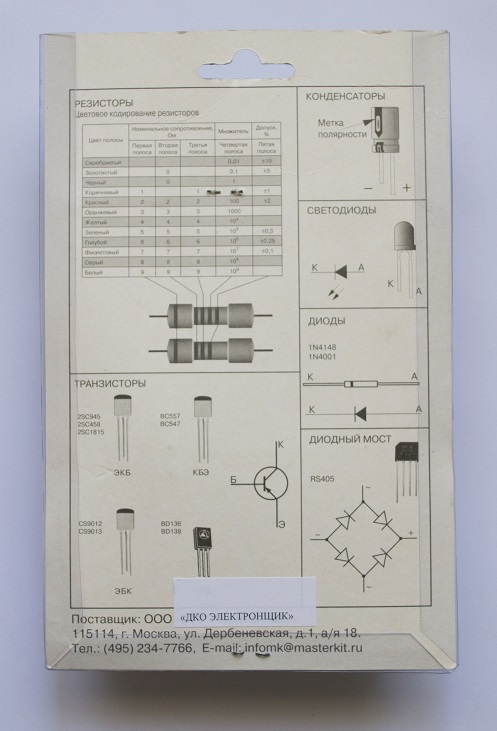

И вид сзади:

Уже видим внутри инструкцию на русском языке, что является очень хорошим знаком. Сзади на упаковке есть справочная информация о маркировке резисторов, схематическом изображении диодов, транзисторов… А также подписаны катоды и аноды конденсаторов и светодиодов. Такое даже можно сохранить где-нибудь на столе под стеклом или просто повесить на стенку. Давайте уже вскроем ее:

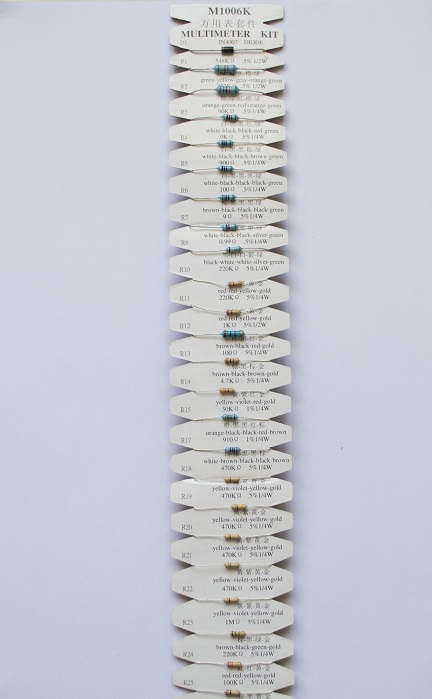

Набор поистине королевский. Тут и инструкция, и подписаны номиналы резисторов, и батарейка типа крона, и даже олово для пайки. К этому красному пятну в пакетике снизу мы ещё вернемся.

К вопросу о стоимости исправления ошибки красноречиво говорит следующий кадр

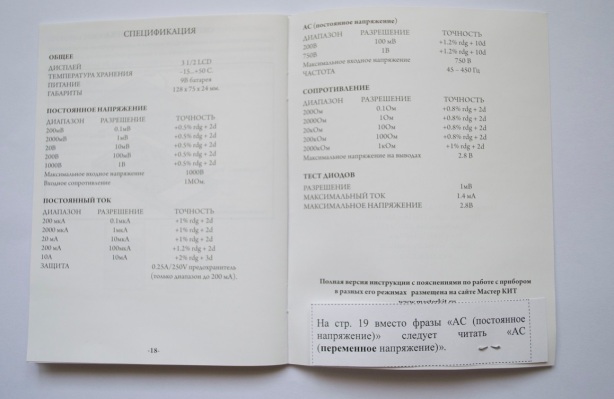

Вроде тут все написано по-китайски, но я никогда ещё не видел в китайских радио конструкторах такого подробного описания резисторов. Может это какой-то спец заказ от Мастер КИТа?

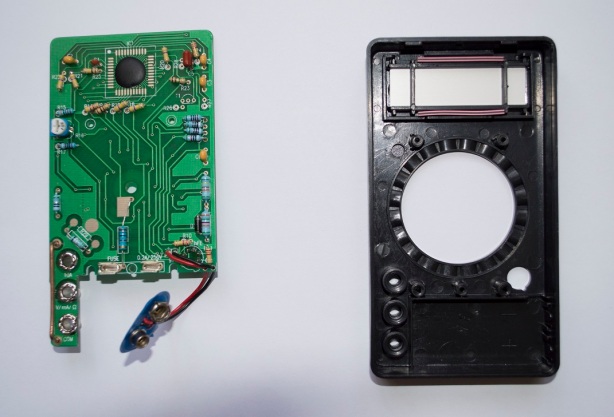

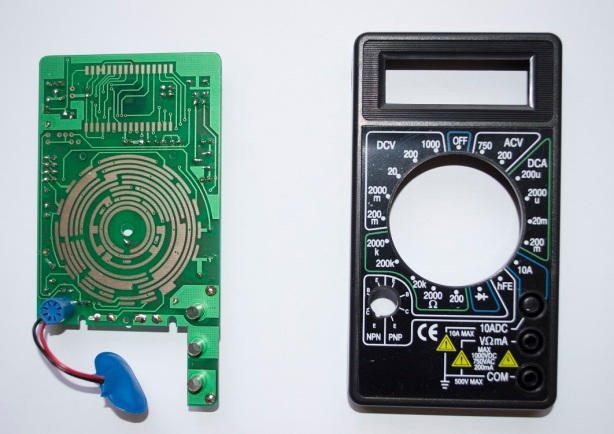

Собственно сам процесс пайки довольно прямолинеен, без каких-либо подводных граблей. Интересно как ЖК дисплей подключается к плате. Два маленьких эластичных розовых шлейфа с контактами, разделенными диэлектриками, устанавливаются снизу и сверху дисплея. Сам дисплей устанавливается по ключу, то есть маленькая выпуклость должна быть справа.

По наклеенной картинке на переднюю часть мультиметра видно, что он не поддерживает прозвонку.

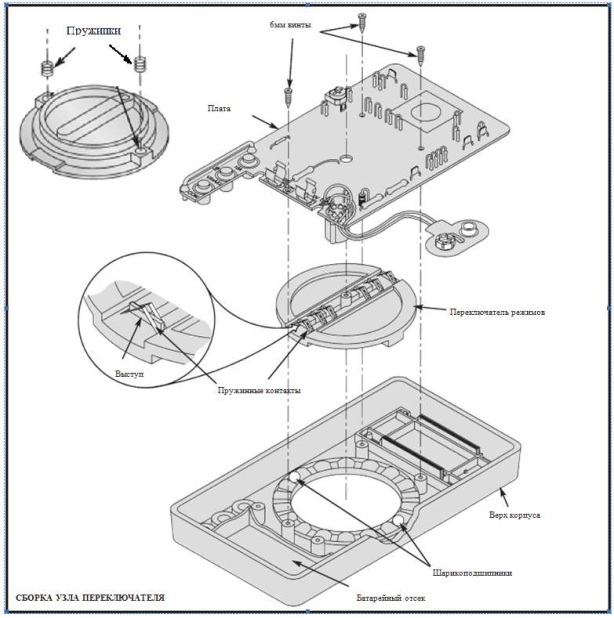

И действительно, в комплекте нет динамика. Самая сложная часть — это собрать крутилку. Вот тут нам и пригодится эта красная жидковатая субстанция. Сначала надо ее залить в пазы для пружинок, потом вставить пружинки. Это нужно для того, чтобы они не выпали, когда будем опускать крутилку на переднюю панель. Лучше всего этот процесс продемонстрируем картинка из официального руководства по сборке

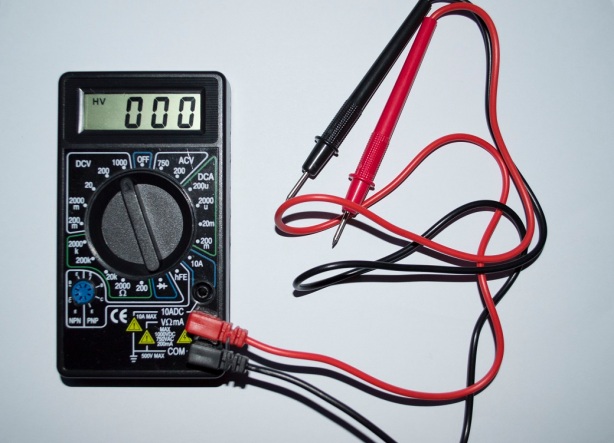

И вот цифровой мультиметр обрел свой окончательный вид

Тринадцать лет назад я написал свою первую статью в журнал Хакер и назвал ее «Замученный взлом». Тогда мне показалось, что уж больно много телодвижений приходится сделать, чтобы убрать окошко с напоминанием о регистрации программы. Но редакция журнала журнала изменила название на «Регистрируем Shadow Security Scanner». Кстати, ссылка жива и по сей день https://xakep.ru/2003/02/28/17770/, только в авторах я теперь не числюсь 😦 После такого «головокружительного» успеха, я написал еще одну большую статью, где регистрировал все что стояло у меня на компьютере. В те времена защита многих программ оставляла желать лучшего, и возможностей InqSoft Sign 0f Misery хватало за глаза. Только эта статья, к сожалению, так и не вышла в свет, и я потерял пароль к почте, с которой ее отсылал.

На всякий случай приведу тут эту статью целиком, вдруг её захотят закрыть

Конечно, всегда (ну или почти всегда 🙂 можно сбегать на Astalavista. Но сколько удовольствия самому попробовать

взломать свою ненаглядную ShareWare, которая последнее время ведет себя как капризный ребенок и постоянно просит что-нибудь купить.Будем ломать Shadow Security Scanner 3.43. Для этого я использую три интересные программы, две из которых всем прекрасно известны — это Regmon и уже полюбившийся всем

Restorator, а третья это Sign 0f

Misery.SSS — типичная Trial версия, которая будет по-хорошему работать 15 дней, а потом потребует за свою работу денежки. Для начала посмотрим в каком ключе реестра идет отчет времени. Врубаем Regmon, на панели инструментов жмем Filter, и в появившемся диалоговом окне в поле Include вводим SSS. Запускаем SSS.exe, когда появится окно с просьбой

зарегистрироваться, идем в Regmon, ищем там строку с SetValueEx и хорошо запоминаем адрес, куда SSS пишет свое время :).Так, хорошо, теперь немного трепанации. Запускаем Restorator и открываем в нем нашу программу. Видим слева RCData. Заходим туда и ищем описание формы с названием TNagForm. Это и есть это злополучное окно с напоминанием. Лично я провел все утро в неимоверных потугах :), но по-моему лучшим вариантом остается следующий (но это конечно же только по-моему):

там есть объект RxLabel1, и у него есть событие OnClick. Этим событием мы потом очень удачно воспользуемся, а пока установим этому событию значение OnClick = RxSpeedButton1Click — это событие происходит при нажатии на кнопку Continue.

Добавим этой форме еще один параметр «WindowState = wsMaximized» — это чтобы наше окно появлялось максимизированным (растянутым на весь экран :). А для RxLabel1 установим следующие параметры: Left = 0, Top = 0, Width = 8000, Height = 6000,

это чтобы метка была растянута на все окно наверняка.Ну а теперь гвоздь сегодняшнего взлома, прошу любить и жаловать его величество

InqSoft Sign 0f Misery. Его можно взять с официального сайта автора

http://inqsoft.tsx.org или http://kickme.to/inqsoft. Вот что пишут про свою программу авторы:

«Первоначально InqSoft Sign 0f Misery разрабатывался как эффективный инструмент для продления «жизни» демонстрационных и незарегистрированных версий программ. Вобрав в себя множество приемов борьбы с ограничениями времени работы shareware-программ, подавления NAG Screen’ов и активизации заблокированных управляющих элементов, программа стала новым словом в преодолении ограничений в программах, распространяемых по принципу

shareware».У этой программы туева хуча всяких возможностей! На досуге

поэкспериментируйте! Ну а сейчас от нее потребуется лишь

ничтожная часть ее возможностей 😦 . Так, я вижу, что после такого заманчивого предложения ты уже успел скачать ее, установить и увидев ее тебе уже не до моей писанины 🙂 .Но ближе к телу. Сделаем хороший скрипт, для этого в профессиональном наборе команд

длавим «удалить ключ реестра», и в появившемся диалоговом окне в ветви реестра отмечаем HKEY_CLASSES_ROOT, в имени ключа то, что нам нашел Regmon и я попросил хорошо запомнить (то бишь

CLSID\{07021D7F-354C- C444-345F-194C8C480EC3}). Прекрасно, теперь в стандартном наборе команд выбираем «запустить программу» и вводим только имя файла SSS.exe . Теперь там же выбираем «Ожидать появления окна с указанным текстом в заголовке» и вводим

«Unregistered». Помните я говорил, что мы удачно воспользуемся событием

OnClick? Так вот, последней командой в нашем скрипте будет «Эмуляция нажатия кнопок мыши». Выбираем «Левая кнопка -> Нажать».

Теперь в главном меню находим команду для компиляции и аккуратно компилируем наш скрипт, а перед этим в меню Проект можно задать его описание, типа «КрЯкЕР — Вася Пупкин».Все!!! Конечно, это очень замученный «взлом», но я уверен что ты сможешь предложить что-нибудь получше, главное дерзайте.